|

Рейтинг вирусов за февраль 2010

5 марта 2010, Баранова Светлана

1

|

Лаборатория Касперского опубликовала очередной ежемесячный рейтинг вредоносных программ. В феврале возросла интенсивность атак, направленных на взлом легитимных ресурсов для размещения на них скриптов, которые перенаправляют пользователей на мошеннический сайт, откуда на компьютер жертвы незаметно загружается вредоносная программа.

Двадцатка вредоносных программ, обнаруженных на веб-страницах и пытающихся загрузиться на компьютеры пользователей из Интернета, в феврале составилась преимущественно из новичков: только шесть программ фигурировали в аналогичных рейтингах в предыдущие месяцы. Для сравнения — среди программ, заблокированных непосредственно на компьютерах пользователей (в этот рейтинг не попадают вредоносные программы, загружающиеся из Интернета) только четыре новых.

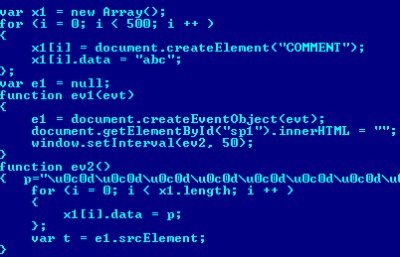

Из 20 наиболее активных угроз в Интернете восемь могут использоваться для редиректа посетителей взломанных легитимных ресурсов на вредоносные сайты. По описанной выше схеме действует и лидирующий в рейтинге Gumblar, что свидетельствует об очередной волне эпидемии этого скриптового загрузчика.

Растут масштабы начавшейся в январе эпидемии аналогичного загрузчика Pegel. Среди программ, впервые попавших в рейтинг, присутствуют четыре представителя этого семейства, причем один из них оказался сразу на третьем месте.

С мошеннических сайтов на компьютеры пользователей чаще всего загружаются эксплойты, эксплуатирующие уязвимости в крупных программных продуктах, таких как Internet Explorer и Adobe Reader. При этом в таких атаках часто используются уязвимости, обнаруженные несколько лет назад. Это свидетельствует о том, что многие пользователи не потрудились своевременно залатать дыры в установленном на их компьютерах ПО.

В то же время и производители программного обеспечения не спешат устранять уязвимости в своих приложениях. Подтверждением тому служит присутствие на 9-м месте рейтинга эксплойта Exploit.JS.Aurora.a к уязвимости в Internet Explorer, который использовался в таргетированной атаке на крупные компании с целью получения персональной информации пользователей и интеллектуальной собственности предприятий. Несмотря на то, что о наличии уязвимости в Microsoft было известно задолго до атаки, исправлена она была только через несколько недель после ее проведения.

Exploit.JS.Aurora.a попал и на 7-е место в рейтинге вредоносных и потенциально нежелательных программ, которые были задетектированы и обезврежены на компьютерах пользователей при первом обращении к ним. Лидирует же в этом рейтинге занявший три из пяти первых позиций сетевой червь Kidoя, эпидемия которого продолжается уже много месяцев.

Рекомендуем также почитать

- Компания Лаборатория Касперского

- Новость Вирусная активность в феврале

- Новость Вирусные тенденции 2009 года

- Новость Сайты с рекламой Google AdSense распознаются KIS как вирус

- Новость Лаборатория Касперского разблокирует зараженные ПК

- Новость Код защиты мобильных вызовов взломан

- Новость Рейтинг вирусов за октябрь

- Новость Рейтинг вирусов за сентябрь

Свежие новости раздела

Google готовит Android 11 и думает о запуске собственного процессора

Google хочет, чтобы новый дизайн платформы напоминал медиаадаптер Chromecast

ТОП-3 тарифов на интернет для загородных домов и коттеджей

ТОП-3 выгодных тарифов на интернет для загородных домов и коттеджей от провайдеров

Zyxel VPN2S – бюджетный межсетевой экран

Межсетевой экран Zyxel VPN2S поступит в продажу в июне этого года

Wrike: сервис для управления проектами

Российским компаниям стал доступен новый сервис для совместной работы над проектами.

NETGEAR M4300 Intelligent Edge: новые корпоративные коммутаторы

Представлена новая серия коммутаторов для корпоративных сетей с опциональной поддержкой POE.

Статьи раздела

Аппаратная IP-телефония от Gigaset

Интернет и сети

StarBlazer Tandem Ku: обзор двухстороннего спутникового интернета

Интернет и сети

Ganz ZN-M2AF: обзор миниатюрной IP-камеры для помещений

Интернет и сети

Ganz ZN-DT2MTP-IR: обзор IP-камеры 1080p стандарта IP66

Интернет и сети

UPVEL UP-228GE: обзор гигабитного коммутатора PoE+

Интернет и сети

Ganz ZN-MD221M: обзор антивандальной купольной IP-камеры 1080р

Интернет и сети

Все свежие новости

Apple обменивается исками с Ericsson, в 2022-м году сохранится дефицит микросхем

Apple обменивается исками с Ericsson, в 2022-м году сохранится дефицит микросхем

ZenFone Max Pro (M1) – новый смартфон от ASUS

ZenFone Max Pro – смартфон с высокой емкостью аккумулятора

ONYX BOOX Note – новый ридер с экраном 10,3"

Букридер с ридер с экраном 10,3" весит всего 325 граммов

Материнские платы ASUS на базе чипсетов AMD серии X470 уже в продаже

В материнские платы ASUS добавлены новые функции тонкой настройки, охлаждения и персонализации

MMO Project Genom – обновление Авалон

Обновление Project Genom – новая территория более 90 квадратных виртуальных километров

Искусственный интеллект научили думать по-собачьи

Ученые разработали систему на базе алгоритмов глубокого обучения, которая может действовать как собака.

Отзывы

1 Оставить отзывПока с комментариями повременю

Добавить отзыв