|

Вирусная активность в июле по версии "Доктор Веб"

1 августа 2009, Баранова Светлана

0

|

Проанализировав вирусную активность в июле 2009 года, специалисты Доктор Веб выявили основную тенденцию прошедшего месяца — появление нескольких эксплойтов, использующих уязвимости ОС Windows и другого популярного ПО. В частности, под угрозой оказались пользователи MS Internet Explorer версии 6 и 7 в Windows 2000/2003/XP. Характерная для этих версий IE некорректная обработка потокового видео в ActiveX-компоненте msVidCtl.dll может использоваться для распространения вредоносных программ с помощью специально сформированного злоумышленниками веб-сайта, вызывающего переполнение стека и запускающего вредоносное ПО на целевой системе.

Аналогичная уязвимость была обнаружена в Office Web Components Spreadsheet ActiveX-компоненте. А ближе к середине месяца была найдена ошибка при обработке javascript-сценариев в последней версии браузера Firefox. Эта уязвимость может привести к повреждению памяти Just-in-Time-компилятора после возврата данных из собственных функций.

Ближе к концу месяца была обнаружена критическая уязвимость "нулевого дня" в продуктах компании Adobe (Reader, Acrobat и Flash Player). Уязвимой оказалась библиотека authplay.dll, которая отвечает за обработку SWF-файлов, встроенных в PDF-документы. Она работает как при открытии специально сформированного PDF-документа, так и при посещении вредоносных веб-ресурсов, эксплуатирующих эту уязвимость.

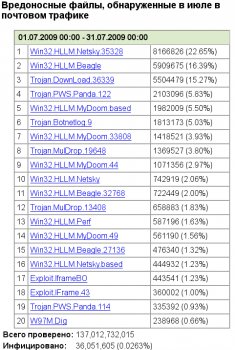

Другой важной тенденцией месяца стало активное распространение вируса JS.Gumblar, а также повышение вредоносной активности со стороны нескольких модификаций семейства Win32.HLLM.MyDoom. В настоящее время они используются в массированных DDoS-атаках на южнокорейские и американские веб-ресурсы. В число атакованных входят интернет-сайты различных государственных структур США и Южной Кореи — whitehouse.gov, nsa.gov, president.go.kr и многие другие. Распространяются новые модификации в основном через вложения в почтовом спаме.

В июле появился новый червь для мобильных телефонов под управлением ОС Symbian Series 60 3rd Edition. Он распространяется с веб-ресурсов в виде заманчивого ПО для пользователя, а уже зараженные пользователи рассылают своим контактам SMS-спам с предложением проследовать по ссылке на сайт — распространитель вируса. Особый интерес вызывает тот факт, что вредоносный дистрибутив, устанавливающий червя в систему, имеет цифровую подпись от Symbian Signed. На данный момент этот сертификат уже отозван Symbian, о чем официально сообщается в блоге компании.

Symbian.Worm.1 похищает персональную информацию об абоненте и отправляет ее на удаленный сервер. Шаблоны SMS-сообщений для вредоносной рассылки могут обновляться при наличии интернет-соединения.

В июле 2009 года увеличилась вредоносная активность червя Win32.HLLW.Facebook (Koobface) в социальной сети Twitter. Вирусными аналитиками компании "Доктор Веб" было установлено, что все модификации червя незначительны, и это позволило реализовать эффективное обнаружение данной угрозы при помощи технологии Origins Tracing. Теперь большинство новых модификаций обнаруживаются как Win32.HLLW.Facebook.origin.

В июле продолжилось распространение троянцев, блокирующих работу ОС Windows. При этом наибольшую популярность в прошедшем месяце получила тема маскировки этих троянцев под антивирусные продукты.

Электронная почта для распространения вредоносных программ использовалась в июле реже, чем в предыдущем месяце. Вместо этого в сообщениях спамеров появилось больше рекламы медицинских препаратов. Также были отмечены случаи использования таких популярных сервисов как Google Groups, Yahoo Groups, LiveJournal для хостинга спам-рекламы. При этом вредоносное ПО в спаме за июль практически не встречалось. Исключением здесь является IRC.Flood.702, который распространялся под видом электронной открытки от одного из пользователей ICQ. А под видом секретной информации о подробностях смерти Майкла Джексона рассылалась ссылка на вредоносный сайт, откуда загружалась очередная модификация Trojan.PWS.Panda.122.

Под видом электронной открытки осуществлялись также рассылки вредоносных программ семейства BAT.Hosts, которые добавляли несколько строк в системный файл hosts. В результате этого при попытке пользователя открыть определённые сайты совершалось перенаправление его на фишинговые ресурсы, ориентированные на клиентов испанских банков. Исходные письма также были составлены на испанском языке.

В числе потенциальных жертв фишинга в июле вновь оказались пользователи интернет-аукциона eBay и клиенты банка America Online. Среди новых жертв фишинга отмечены клиенты американских банков Comerica Bank, Ally Bank и USAA.

Рекомендуем также почитать

- Компания Dr.Web

Свежие новости раздела

Google готовит Android 11 и думает о запуске собственного процессора

Google хочет, чтобы новый дизайн платформы напоминал медиаадаптер Chromecast

ТОП-3 тарифов на интернет для загородных домов и коттеджей

ТОП-3 выгодных тарифов на интернет для загородных домов и коттеджей от провайдеров

Zyxel VPN2S – бюджетный межсетевой экран

Межсетевой экран Zyxel VPN2S поступит в продажу в июне этого года

Wrike: сервис для управления проектами

Российским компаниям стал доступен новый сервис для совместной работы над проектами.

NETGEAR M4300 Intelligent Edge: новые корпоративные коммутаторы

Представлена новая серия коммутаторов для корпоративных сетей с опциональной поддержкой POE.

Статьи раздела

Аппаратная IP-телефония от Gigaset

Интернет и сети

StarBlazer Tandem Ku: обзор двухстороннего спутникового интернета

Интернет и сети

Ganz ZN-M2AF: обзор миниатюрной IP-камеры для помещений

Интернет и сети

Ganz ZN-DT2MTP-IR: обзор IP-камеры 1080p стандарта IP66

Интернет и сети

UPVEL UP-228GE: обзор гигабитного коммутатора PoE+

Интернет и сети

Ganz ZN-MD221M: обзор антивандальной купольной IP-камеры 1080р

Интернет и сети

Все свежие новости

Apple обменивается исками с Ericsson, в 2022-м году сохранится дефицит микросхем

Apple обменивается исками с Ericsson, в 2022-м году сохранится дефицит микросхем

ZenFone Max Pro (M1) – новый смартфон от ASUS

ZenFone Max Pro – смартфон с высокой емкостью аккумулятора

ONYX BOOX Note – новый ридер с экраном 10,3"

Букридер с ридер с экраном 10,3" весит всего 325 граммов

Материнские платы ASUS на базе чипсетов AMD серии X470 уже в продаже

В материнские платы ASUS добавлены новые функции тонкой настройки, охлаждения и персонализации

MMO Project Genom – обновление Авалон

Обновление Project Genom – новая территория более 90 квадратных виртуальных километров

Искусственный интеллект научили думать по-собачьи

Ученые разработали систему на базе алгоритмов глубокого обучения, которая может действовать как собака.

Отзывы

0 Оставить отзывДобавить отзыв